¿Como crear un patrón de bloqueo seguro?

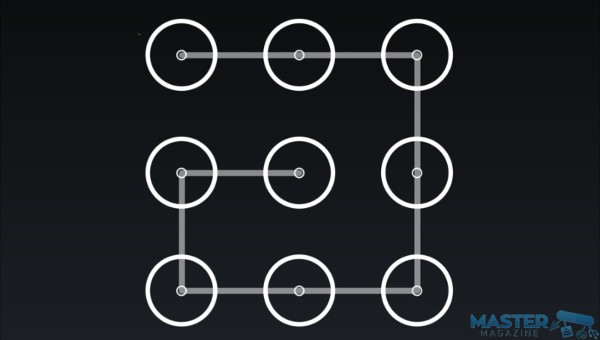

Un ejemplo de patrón de bloqueo que puede ser fácil de acertar

Los dispositivos móviles toman cada día mayor protagonismo en nuestras vidas, reuniendo mayor cantidad de información sobre nuestra persona y los movimientos que llevamos a cabo; nuestras compras, nuestras fotografías personales -que a veces pueden llegar a ser muy personales…-, los sitios web que visitamos y que pueden mostrar nuestras filias y fobias, nuestras localizaciones o el correo electrónico.

Es por ello que proteger nuestros datos contenidos en el terminal por activa o por pasiva debe ser una de nuestras prioridades. El disponer de un software de seguridad instalado y actualizado así como vigilar las preferencias de las apps para que no envíen a servidores externos más información de la necesaria, pueden constituir excelentes formas de proteger los contenidos de ataques remotos vía software, pero ¿qué pasa cuando el cibercriminal tiene acceso directo a nuestro terminal?

Es indispensable protegerlo también de accesos ilícitos, ya sea con un PIN, mediante la huella digital en aquellos dispositivos que tengan el hardware adecuado que lo permita (u otra opción de autorización biométrica), o bien con un patrón de bloqueo.

Esta opción puede ser válida si no se utiliza un patrón de bloqueo trivial, sino una forma que sea más complicada de ver o extrapolar por parte de un atacante. Para ello, para poder crear un patrón válido, la conocida Kaspersky Lab nos da una serie de consejos.

En primer lugar, se recomienda no utilizar para nuestros patrones las formas de letras y/o números, ya que son los más triviales y utilizadas, y los primero que va a probar un cibercriminal al que le haya caído un terminal en sus manos y se le presente la forma de desbloqueo mediante patrón en la pantalla.

La inicial, el número de bloque o piso en el que vivimos, pueden ser dígitos candidatos a ser de los primeros probados.

Inicia tu patrón por uno de los puntos menos utilizados, como los del medio y la parte inferior del lado derecho de los puntos que conforman el patrón, según indica Kaspersky.

También desde la empresa rusa de seguridad, apuntan que la mejor extensión de un patrón es a partir de los 8 o 9 puntos, ya que permite crear un gran número de combinaciones posibles, y sufrimos menos posibilidades que sea una combinación repetida o que se pueda “pillar” fácilmente mediante observación.

Finalmente, el último consejo de Kaspersky es ir alternando entre patrón y contraseña, aunque con preferencia por estas últimas; según apuntan, la contraseña puede ser más fácil de recordar que el patrón, aunque este sea muy seguro e incluso a pesar que la contraseña también sea larga.

Las recomendaciones de Kaspersky se basan en el estudio llevado a cabo por la investigadora Marte Løge, de la consultora noruega Itera Consulting, que concluía que los usuarios tienden a utilizar patrones menos seguros para bloquear y desbloquear su smartphone que si tienen que hacerlo en apps de banca o de compra online.

Como hemos visto, es un error proteger unos datos cuando tenemos otros que pueden ser tanto o más íntimos si cabe, y no los tenemos suficientemente protegidos.

Por Guillem Alsina, el 04/10/2015.